Dies ist eine Übersetzung eines Artikels von Bleeping Computer

Ein aktueller PayPal-E-Mail-Betrug nutzt die Adresseinstellungen der Plattform aus, um gefälschte Kaufbenachrichtigungen zu versenden und die Nutzer dazu zu bringen, Betrügern Fernzugriff zu gewähren

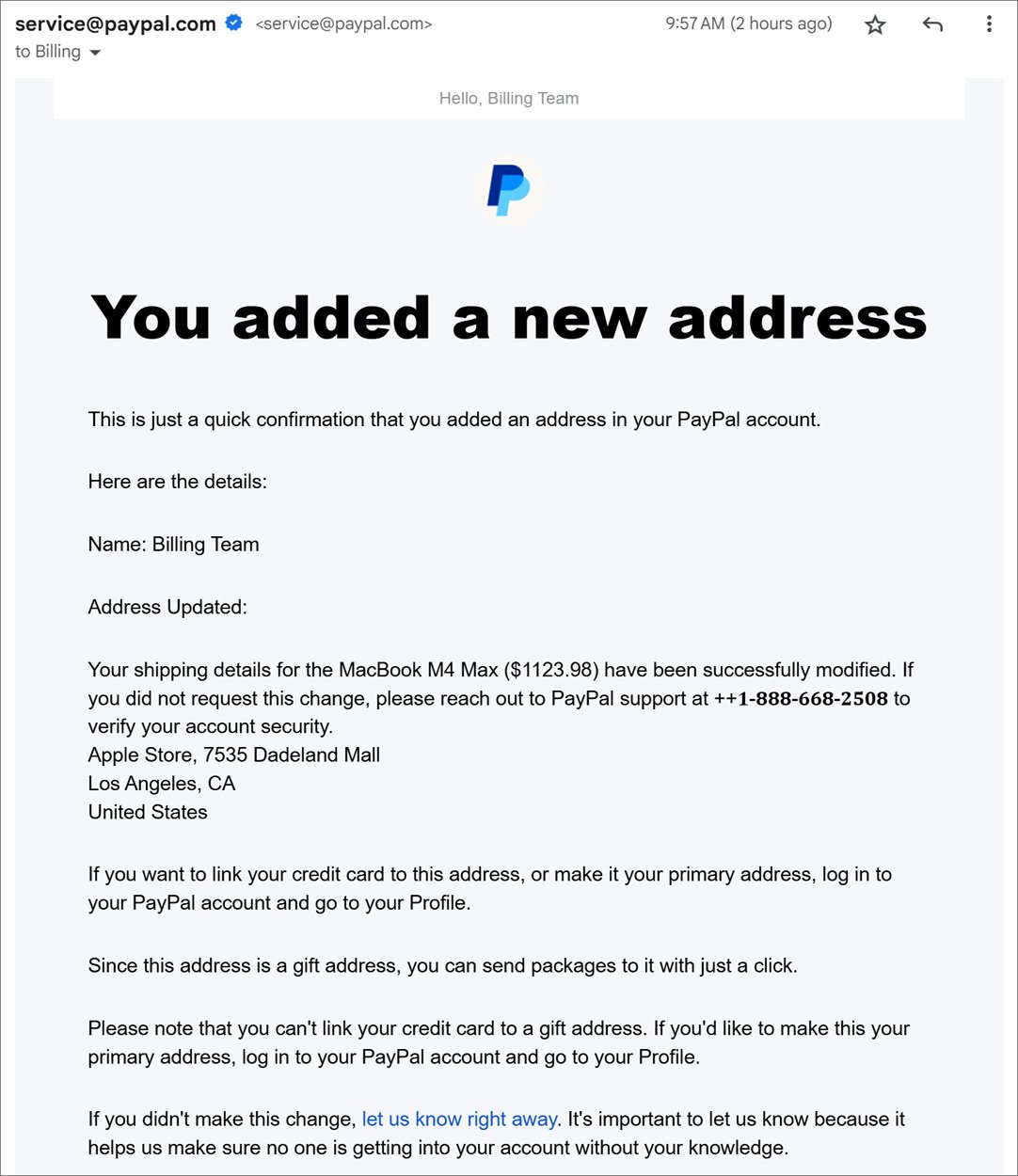

In den letzten Monaten haben BleepingComputer und andere [1, 2] E-Mails von PayPal erhalten, in denen es heißt: „Sie haben eine neue Adresse hinzugefügt. Dies ist nur eine kurze Bestätigung, dass Sie eine Adresse in Ihrem PayPal-Konto hinzugefügt haben“.

Die E-Mail enthält die neue Adresse, die angeblich zu Ihrem PayPal-Konto hinzugefügt wurde, sowie eine Nachricht, die behauptet, eine Kaufbestätigung für ein MacBook M4 zu sein, und Sie auffordert, die beigefügte PayPal-Nummer anzurufen, falls Sie den Kauf nicht autorisiert haben.

„Bestätigung: Ihre Lieferadresse für das MacBook M4 Max 1 TB ($1098,95) wurde geändert. Wenn Sie diese Aktualisierung nicht autorisiert haben, wenden Sie sich bitte an PayPal unter +1-888-668-2508“, heißt es in der betrügerischen E-Mail.

Die E-Mails werden direkt von PayPal von der Adresse „service@paypal.com“ verschickt, was die Befürchtung weckt, dass ihr Konto gehackt wurde. Diejenigen, die diese E-Mail erhalten haben, bestätigten jedoch, dass ihren Konten tatsächlich keine neuen Adressen hinzugefügt wurden. In unserem Fall wurde die betrügerische E-Mail an eine E-Mail-Adresse gesendet, die kein PayPal-Konto hat. Da es sich bei den E-Mails außerdem um legitime PayPal-E-Mails handelt, umgehen sie Sicherheits- und Spam-Filter. Im nächsten Abschnitt wird erläutert, wie die Betrüger diese E-Mails versenden.

Das Ziel dieser E-Mails ist es, den Empfängern vorzugaukeln, dass ihr Konto gehackt wurde, um ein MacBook zu kaufen, und sie dazu zu bringen, die „PayPal-Support“-Telefonnummer des Betrügers anzurufen.

Wenn Sie die Nummer anrufen, wird automatisch eine Aufnahme abgespielt, die besagt, dass Sie den PayPal-Kundendienst erreicht haben und warten sollen, bis ein Mitarbeiter des Kundendienstes verfügbar ist. Der Anrufer wird dann versuchen, Sie mit einem „Kundensupport“-Mitarbeiter zu verbinden.

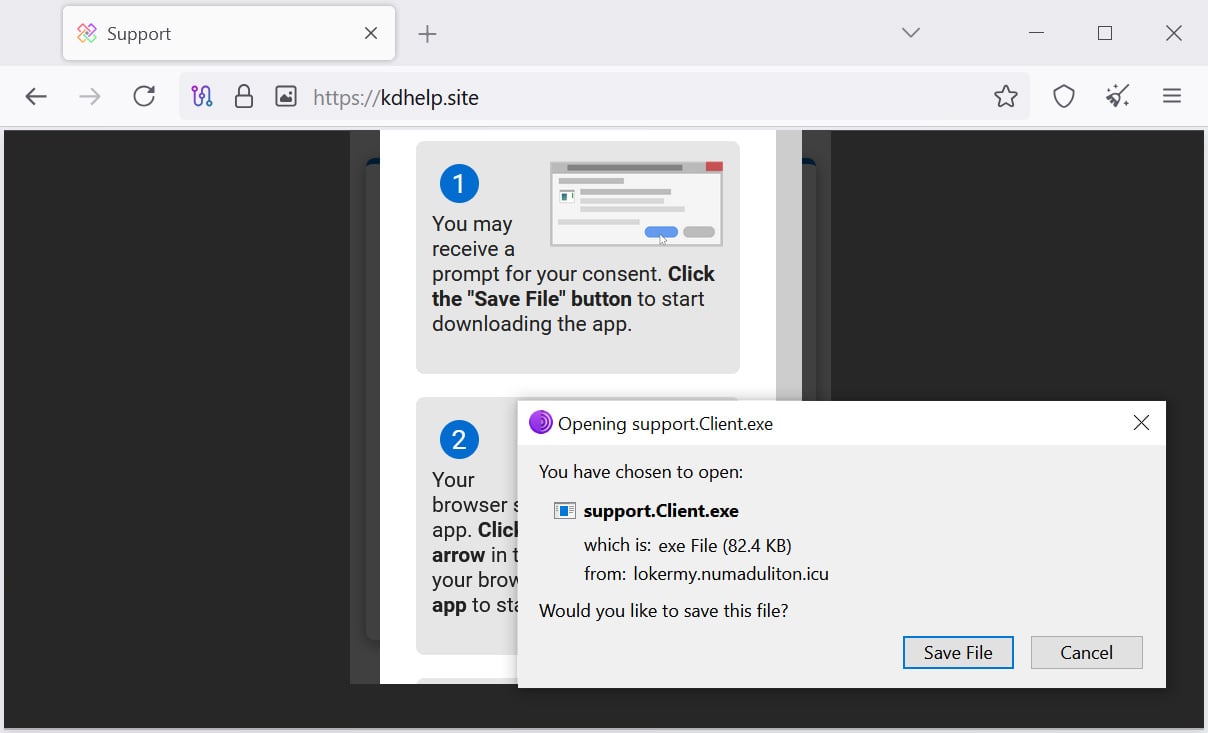

Der Betrüger wird versuchen, Ihnen Angst einzujagen, damit Sie glauben, dass Ihr Konto gehackt wurde, und Sie davon überzeugen, die Software herunterzuladen und auszuführen, damit er Ihnen „helfen“ kann, wieder Zugang zu Ihrem Konto zu erhalten und die angebliche Transaktion zu blockieren.

Der Betrüger leitet Sie an, eine Website wie pplassist[.]com zu besuchen und einen Servicecode einzugeben, den der falsche PayPal-Mitarbeiter Ihnen gibt. Durch die Eingabe dieses Codes wird ein ConnectWise ScreenConnect-Client [VirusTotal] von lokermy.numaduliton[.]icu oder anderen Websites heruntergeladen, den der Betrüger Sie auffordert, auszuführen.

An diesem Punkt legten wir auf und führten das Programm nicht auf unseren Geräten aus.

Bei früheren Betrugsversuchen dieser Art haben die Angreifer, sobald sie Zugriff auf den Computer erlangt haben, versucht, Geld von Bankkonten zu stehlen, Malware zu installieren oder Daten vom Computer zu stehlen.

Wenn Sie also eine legitime E-Mail von PayPal erhalten, in der Sie angeben, dass Sie Ihre Adresse aktualisiert haben, und die eine gefälschte Kaufbestätigung enthält, ignorieren Sie die E-Mail einfach und kontaktieren Sie nicht die angegebene Telefonnummer, da sie dem Betrüger gehört.

Loggen Sie sich stattdessen sicherheitshalber in Ihr PayPal-Konto ein und bestätigen Sie, dass keine weiteren Adressen hinzugefügt wurden, und wenn nicht, werfen Sie die E-Mail in den Papierkorb.

Wie der Paypal Scam funktioniert

Als BleepingComputer diese E-Mail zum ersten Mal erhielt, waren wir verwirrt, da die E-Mail von „service@paypal.com“ an eine E-Mail-Adresse gesendet wurde, mit der kein PayPal-Konto verbunden ist.

Darüber hinaus zeigen die E-Mail-Header, dass die E-Mails legitim sind, DKIM-E-Mail-Sicherheitsprüfungen bestehen und direkt vom E-Mail-Server von PayPal stammen, wie unten gezeigt.

Received: from mx1.phx.paypal.com (mx1.phx.paypal.com. [66.211.170.87])

by mx.google.com with ESMTPS id 41be03b00d2f7-addf237d3e1si10521113a12.387.2025.02.18.07.30.09

for

Es war zunächst unklar, wie diese legitimen E-Mails von PayPal gesendet wurden, bis wir diesen Text am Ende der E-Mail bemerkten.

„Wenn Sie Ihre Kreditkarte mit dieser Adresse verknüpfen oder sie zu Ihrer Hauptadresse machen möchten, melden Sie sich in Ihrem PayPal-Konto an und gehen Sie zu Ihrem Profil“, heißt es in der E-Mail-Benachrichtigung von PayPal.

„Da es sich bei dieser Adresse um eine Geschenkadresse handelt, können Sie mit nur einem Klick Pakete an diese Adresse senden. Weitere Nachforschungen ergaben, dass „Geschenkadressen“ lediglich zusätzliche Adressen sind, die Sie Ihrem PayPal-Profil hinzufügen können. In einem Test fügte BleepingComputer eine neue Adresse zu einem unserer Konten hinzu und fügte die gefälschte MacBook-Kaufbestätigung des Betrügers in das Feld Adresse 2 ein.

Nachdem wir die Adresse gespeichert hatten, schickte uns PayPal dieselbe Bestätigungs-E-Mail, in der wir über die neu hinzugefügte Adresse informiert wurden und die auch die gefälschte Kaufnachricht enthielt.

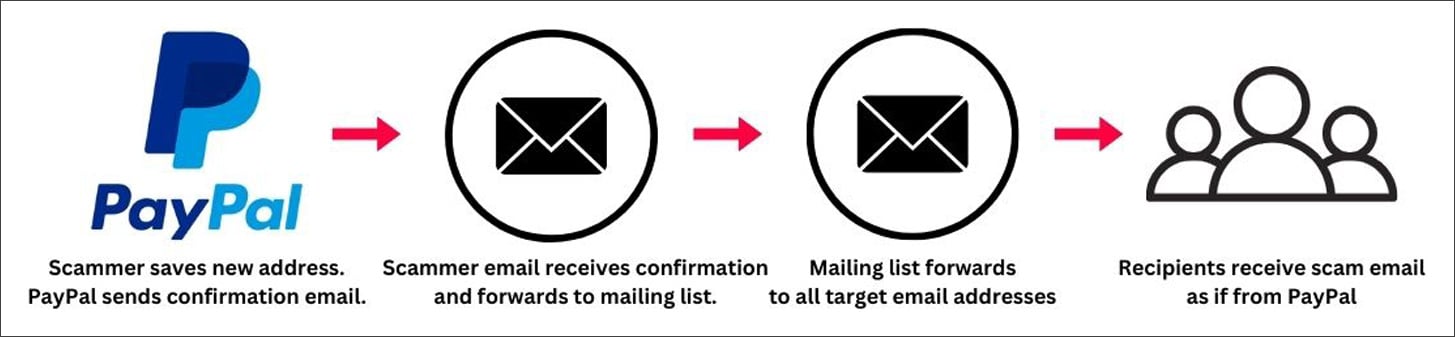

Jetzt, da wir wissen, wie sie die E-Mail von PayPal generieren, wissen wir immer noch nicht, wie sie PayPal dazu bringen, sie an alle Zielpersonen zu senden. Eine weitere Analyse der E-Mail-Header zeigt, dass die E-Mail tatsächlich an die Adresse „noreply_@usaea.institute“ gesendet wird, die mit der PayPal-Adresse des Betrügers verbunden ist.

Die Kopfzeilen zeigen außerdem, dass diese E-Mail-Adresse die empfangenen E-Mails automatisch an „bill_complete1@zodu.onmicrosoft.com“ weiterleitet, ein Konto, das mit einem Microsoft 365-Mieter verbunden ist.

Bei diesem Konto handelt es sich wahrscheinlich um eine Mailingliste, die automatisch alle E-Mails, die sie erhält, an alle anderen Gruppenmitglieder weiterleitet. In diesem Fall sind die Mitglieder Sie und ich, die Zielpersonen des Betrügers.

Wenn sie die Betrugsadresse zu PayPal hinzufügen, sendet die Zahlungsplattform eine Bestätigung per E-Mail an die E-Mail-Adresse des Bedrohungsakteurs, die diese dann an das Microsoft 365-Konto weiterleitet, das sie dann an alle Mitglieder der Mailingliste weiterleitet, wie im folgenden Flussdiagramm dargestellt.

PayPal ermöglicht diesen Betrug, indem es die Anzahl der Zeichen in den Adressfeldern nicht begrenzt, so dass die Bedrohungsakteure ihre betrügerische Nachricht einfügen können.

Um dieses Problem zu beheben, muss PayPal die Anzahl der Zeichen im Adressfeld auf eine vernünftige Anzahl von Zeichen beschränken, z. B. 50 Zeichen, wenn nicht weniger. BleepingComputer hat PayPal wegen dieses Betrugs kontaktiert und wartet auf eine Antwort auf diese E-Mail.